Des pirates déploient un programme python backdoor dans le cadre d’une attaque Zero-Day à Palo Alto

Afin de mener leur attaque à bien, les pirates ont exploité une…

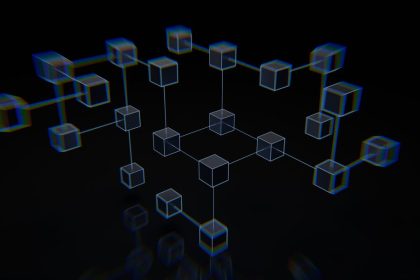

Déployez un Smart Contract à l’aide de l’outil Remix

Exécutez automatiquement vos transaction à l'aide des Smart Contracts et de l'environnement…

AsyncRAT et Remcos RAT : Des malwares se propagent via Windows Search

Les pirates informatiques exploitent actuellement une fonction de recherche légitime de Windows…

Plusieurs projets DeFi attaqués : plus de 24 millions de dollars volés

Les protocoles de finance décentralisée (DeFi) ont été la cible d'attaques récentes,…

Protégez-vous des stalkwares : gardez le contrôle de votre vie privée en ligne

Les menaces en ligne sont nombreuses et évoluent rapidement, et l'une d'entre…

Le rôle de la blockchain dans la cybersécurité : renforcer la confiance et protéger les données sensibles

La blockchain est une des technologies émergentes qui offre un potentiel énorme…

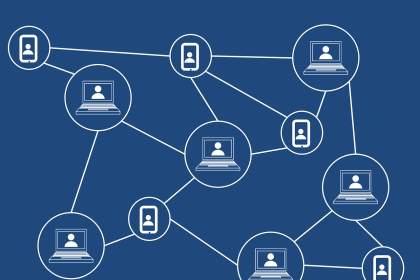

Introduction à la blockchain : guide pratique pour les débutants

La blockchain est une technologie révolutionnaire qui suscite un intérêt croissant dans…

L’université de Stanford développe un outil permettant de détecter l’utilisation de ChatGPT

Vous n'êtes sans doute pas passé à côté de la fureur créée…

Une nouvelle génération de processeurs annoncée par TSMC pour les smartphones

L’acronyme TSMC pour ‘Taiwan Semiconductor Manufacturing Company’ ne vous évoque peut-être rien…

Des chercheurs en cybersécurité réussissent à pirater des voitures à distance

Des chercheurs en cybersécurité ont réussi à pirater des voitures Hyundai et…

Twitter face à une vulnérabilité dans sa double authentification

Des chercheurs en sécurité ont révélé une potentielle faille de sécurité au…

Google Chrome, le navigateur Web le plus bogué en 2022 selon Atlas VPN

Selon un nouveau rapport publié par Atlas VPN, Google Chrome est le…