Les cybercriminels ne reculeront devant rien pour exploiter toutes les chances de s’en prendre aux internautes.

Même la propagation désastreuse du SRAS-COV-II (le virus), qui cause le COVID-19 (la maladie), devient une occasion pour eux de propager également des malwares ou de lancer des cyberattaques.

Reason Cybersecurity a récemment publié un rapport d’analyse de la menace détaillant une nouvelle attaque qui profite de l’engouement accru des internautes pour l’information sur le nouveau coronavirus qui fait des ravages dans le monde entier.

L’attaque malware vise spécifiquement à cibler ceux qui sont à la recherche de présentations cartographiques de la propagation de COVID-19 « Coronavirus Map » sur Internet, et les inciter à télécharger et exécuter une application malveillante qui, sur son front-end, montre une carte chargée à partir d’une source en ligne légitime, mais en arrière-plan compromet l’ordinateur.

La nouvelle menace utilise un vieux composant d’un malware

La dernière menace, conçue pour voler des informations aux victimes à leur insu, a été repérée pour la première fois par Malwarehunterteam la semaine dernière et a maintenant été analysée par Shai Alfasi, un chercheur en cybersécurité à Reason Labs.

Il s’agit d’un programme malveillant identifié comme Azorult, un logiciel malveillant de vol d’informations découvert en 2016. Les logiciels malveillants Azorult recueillent des informations stockées dans les navigateurs web, en particulier les cookies, les historiques de navigation, les ID des utilisateurs, les mots de passe, et même les clés crypto-monnaie.

Grâce à ces données soutirées des navigateurs, il est possible pour les cybercriminels de voler des numéros de carte de crédit, des identifiants de connexion, et diverses autres informations sensibles.

Azorult est un outil répandu dans les forums souterrains russes pour recueillir des données sensibles des ordinateurs. Il est livré avec une variante qui est capable de créer un compte administrateur caché dans les ordinateurs infectés pour activer les connexions via le protocole de bureau à distance (RDP).

Une simple analyse

Le chercheur Shai Alfasi a fourni des détails techniques lors de l’étude du malware Coronavirus Map, qui est intégré dans le fichier, généralement appelé Corona-virus-Map.com.exe. C’est un petit fichier Win32 EXE avec un payload intégré d’une taille d’environ 3.26 MB.

Un double-clic sur le fichier ouvre une fenêtre qui montre diverses informations sur la propagation du COVID-19. La pièce maîtresse est une « carte des infections » similaire à celle hébergée par l’Université Johns Hopkins, une source en ligne légitime pour visualiser et suivre les cas de coronavirus signalés en temps réel.

Le nombre de cas confirmés dans différents pays est présenté à gauche, tandis que les statistiques sur les décès et les recouvrements sont à droite. La fenêtre semble être interactive, avec des onglets pour diverses informations connexes et des liens vers des sources.

Il présente une interface graphique convaincante que peu de gens soupçonneraient d’être nuisible. L’information présentée n’est pas une fusion de données aléatoires, mais plutôt de l’information COVID-19 réelle regroupée à partir du site web Johns Hopkins.

Il est noté que la carte originale du coronavirus qui est hébergée en ligne par l’Université Johns Hopkins ou Arcgis, n’est ni infectieuse ni détournée et elle peut être visitée en toute sécurité.

Le malware utilise une technique de plusieurs couches pour le rendre difficile à détecter et à analyser par les chercheurs. En outre, il utilise un planificateur de tâches afin qu’il puisse continuer à fonctionner.

Les signes d’infection

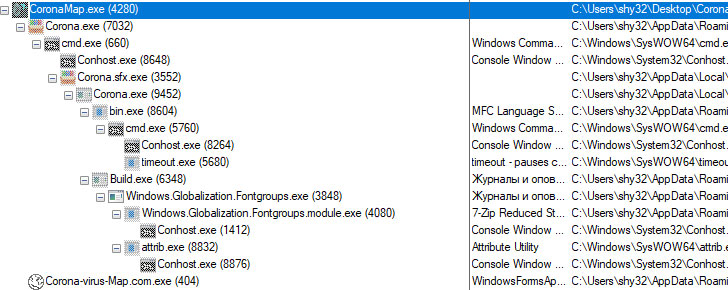

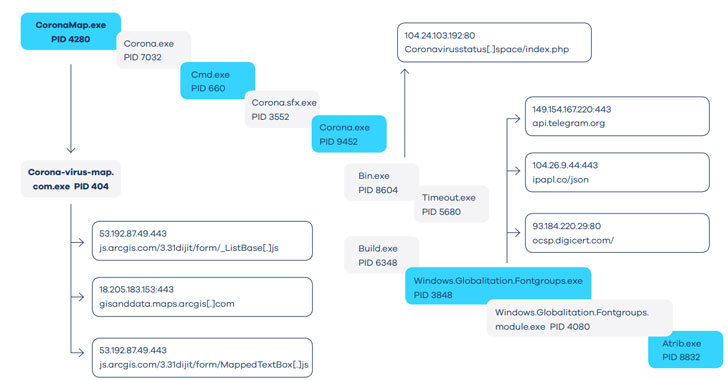

L’exécution du malware Coronavirus Map (Corona-virus-Map.com.exe) entraîne la création d’un doublon du fichier Corona-virus-Map.com.exe et de plusieurs fichiers : Corona.exe, Bin.exe, Build.exe et Windows.Globalization.Fontgroups.exe.

En plus, le malware modifie une poignée de registres sous Zonemap et Languagelist. Plusieurs mutex sont également créés.

L’exécution du malware active les processus suivants : Bin.exe, Windows.Globalization.Fontgroups.exe et Corona-virus-Map.com.exe. Ceux-ci tentent de se connecter à plusieurs URL.

Ces processus et URLs ne sont qu’un échantillon de ce que l’attaque implique. Il y a en réalité beaucoup d’autres fichiers générés et processus initiés. Ils créent diverses activités de communication réseau pour que le malware recueille différents types d’informations.

Comment l’attaque vole les informations

Le chercheur a présenté sur le blog Reason Security, un compte rendu détaillé de la façon dont il a disséqué le malware. Un des détails importants est son analyse du processus Bin.exe avec le logiciel Ollydbg. En effet, le processus a attiré son attention, car il a trouvé que ce dernier crée quelques bibliothèques de liens dynamiques (DLL), dont La DLL « nss3.dll ».

Shai Alfasi a observé un chargement statique des API associées à nss3.dll. Ces API semblent faciliter le déchiffrement des mots de passe enregistrés ainsi que la génération de données de sortie.

Il s’agit d’une approche courante utilisée par les voleurs de données. Relativement simple, celle-ci capture uniquement les données de connexion à partir du navigateur web infecté et les déplace vers le dossier C:\Windows\Temp. C’est l’une des caractéristiques d’une attaque Azorult, où les logiciels malveillants extraient des données, génèrent une identification unique de l’ordinateur infecté, applique le cryptage XOR, puis initie la communication C2.

Le malware lance aussi des attaques pour voler les données de connexion des comptes en ligne communs tels que Telegram et Steam.

Au final, l’exécution du malware « Coronavirus map » est la seule étape nécessaire pour qu’il enclenche ses processus de vol d’informations. Les victimes n’ont pas besoin d’interagir avec la fenêtre ou d’y entrer des renseignements sensibles.

Nettoyage et prévention

Cela peut sembler promotionnel, mais le chercheur suggère le logiciel Reason Antivirus comme étant la solution pour réparer les appareils infectés et prévenir d’autres attaques. Il est affilié à Reason Security, après tout. Reason est le premier à avoir trouver et à scruter cette nouvelle menace, et mettent tout en place afin qu’ils puissent la gérer efficacement.

D’autres entreprises de sécurité ont probablement déjà pris connaissance de cette menace, puisque Reason l’a rendue publique le 9 mars. Leurs outils de protection contre les antivirus ou les logiciels malveillants auront été mis à jour au moment de la publication.

À ce titre, ils peuvent également être capables de détecter et de prévenir la nouvelle menace.

La clé pour supprimer et arrêter le malware « Coronavirus Map » est d’avoir le bon logiciel antivirus. Il sera difficile de le détecter manuellement, et encore moins de supprimer l’infection sans le bon logiciel.

Il ne suffit peut-être pas d’être prudent dans le téléchargement et l’exécution de fichiers à partir d’Internet, car beaucoup ont tendance à être trop désireux d’accéder à l’information sur le nouveau coronavirus, ce qui est compréhensible.

La dispersion au niveau pandémique du COVID-19 mérite la plus grande prudence, non seulement hors ligne (pour éviter de contracter la maladie) mais aussi en ligne. Les cyberattaquants exploitent la popularité des ressources liées au coronavirus sur le web, et beaucoup seront probablement leurs proies.

Vous souhaitez vous exprimer à propos de cet article ? Commentez ci-dessous ou partagez-le avec nous sur Facebook ou Twitter, vous pouvez aussi regarder d’autres articles sur le thème de la cybersécurité.