D’après l’entreprise spécialisée en cybersécurité Avast, le malware Crackonosh présent dans des logiciels piratés, peut être supprimé en suivant les étapes suivantes.

Étapes de suppression du malware Crackonosh

Supprimez les tâches planifiées suivantes (planificateurs de tâches) :

- Microsoft\Windows\Maintenance\InstallWinSAT

- Microsoft\Windows\Application Experience\StartupCheckLibrary

- Microsoft\Windows\WDI\SrvHost\

- Microsoft\Windows\Wininet\Winlogui\

- Microsoft\Windows\Windows Error Reporting\winrmsrv\

Supprimez les fichiers suivants de c:\Windows\system32\

- 7B296FC0-376B-497d-B013-58F4D9633A22-5P-1.B5841A4C-A289-439d-8115-50AB69CD450

- 7B296FC0-376B-497d-B013-58F4D9633A22-5P-1.B5841A4C-A289-439d-8115-50AB69CD450B

- diskdriver.exe

- maintenance.vbs

- serviceinstaller.exe

- serviceinstaller.msi

- startupcheck.vbs

- startupchecklibrary.dll

- windfn.exe

- winlogui.exe

- winrmsrv.exe

- winscomrssrv.dll

- wksprtcli.dll

Supprimez le fichier suivant de C:\Documents et Settings\All Users\Local Settings\Application Data\Programs\Common (%localappdata%\Programs\Common)

- UserAccountControlSettingsDevice.dat

Supprimez le fichier suivant de C:\Program Files\Windows Defender\

- MSASCuiL.exe

Supprimez les clés de registre Windows suivantes (en utilisant regedit.exe)

- HKLM\SOFTWARE\Policies\Microsoft\Windows Defender valeur DisableAntiSpyware

- HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection value DisableBehaviorMonitoring (Désactiver la surveillance du comportement)

- HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Rel-Time Protection valeur DisableOnAccessProtection

- HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection value DisableScanOnRealtimeEnable (Désactiver l’analyse en temps réel)

- HKLM\SOFTWARE\Microsoft\Security Center valeur AntiVirusDisableNotify

- HKLM\SOFTWARE\Microsoft\Security Center valeur FirewallDisableNotify

- HKLM\SOFTWARE\Microsoft\Security Center, valeur UpdatesDisableNotify (désactivation des mises à jour)

- HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer valeur HideSCAHealth

- HKLM\SOFTWARE\Microsoft\Windows Defender\Reporting valeur DisableEnhancedNotifications

- HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run valeur winlogui

Restaurez les services Windows par défaut suivants (dépend de la version de votre système d’exploitation.)

- wuauserv

- SecurityHealthService

- WinDefend

- Sense

- MsMpSvc

Réinstallez Windows Defender et tout logiciel de sécurité tiers, que vous utilisiez auparavant.

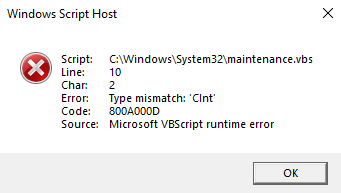

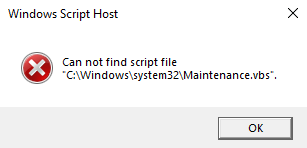

Messages d’erreur

Sur les machines infectées, les messages d’erreur suivants concernant le fichier Maintenance.vbs peuvent parfois apparaître. Ces deux messages ci-dessous sont des bogues dans l’installation de Crackonosh.

Bien qu’il existe des guides sur Internet sur la façon de résoudre ces erreurs, nous vous recommandons plutôt de suivre les étapes du chapitre précédent pour vous assurer de supprimer complètement toute trace de Crackonosh.

Ce qu’il faut retenir de cela, c’est que tant que des logiciels seront téléchargés illégalement, des attaques comme celles-ci continueront à être rentables pour les attaquants. De même, le vol et le piratage de logiciels représentent des risques non négligeables.

Indicateurs de compromission (IoC)

Liste complète des IoCs : Dépôt d’IoC d’Avast.

Liste des URL qui obtiennent des enregistrements DNS TXT : network.txt.

Liste des noms de fichiers courants : filenames.txt.

Clés publiques

—–BEGIN PUBLIC KEY—–

MIIEIjANBgkqhkiG9w0BAQEFAAOCBA8AMIIECgKCBAEA0m9mblXlLhgH/d5WgDw0

2nzOynQvKdkobluX5zFK6ewVkX+3W6Vv2v4CqJ473ti9798Jt9jkDpfEL1yMUDfp

Lp1p4XGVSrTrD16J0Guxx0yzIjyReAzJ8Kazej1z/XGGOtAMZCoLI+TrE4me3SjL

+EXk3pXqyupAgKFiNrlXRj7hbb5vXkeB0MpbV3yJ0ha1OJdAIAwGzQTUsvDWDw00

4sxLfso6CLzR1CKJEH2wT6RVfalnGg6IBwb/fvGewGYECAfnPtEt8TwvzuLsw6NY

BD+tDNcFQk0ZRIAZ+zO5mY4cuWTTBZbAjEFFo5UX4ognHDElltgh+76rXDvtXmeZ

ivDOgJSBXr2+TkQ9dMfYMYLxKHoe8WRBYlI6Wkl59+HQQdQFgSGK6tFtY0T3TVwR

ZxQE1LYwe+0lF1Cop8U/jqRotudKcS+Hyiu0yoSv34C3QwW4ELQktCX5313gcNF/

RA98knE1tl9F3Pl6vnvm1ILb6cxihYy5F0rdLteRNezrjcXOKGA9BV4QTebxH/mi

mm6z4BtTBPNKvrtqo25qx5Oa0fOnVvHAaVtXNjzCNapZwucHH/V8jJzIwcv2ZUP4

Hx9Hkpm5u/3payfDPkWHFwxh3qfDDr2jzgwDjRSOgO1GHGuL1HoIxSgxWFOf6F2z

caOwDrcycDbWiIMeZedJQI1XTrCPoFL4YoyPY2at9tAYW+6Z3gvnvbhen803N2/k

0TWEUU1hUfhOn45IC5r3pCC8Ouy7FIblz1wGm8Qfa8uSD3hxPhaev1G2JJpN4ZVN

UEfeVH6rVcsbQmKoB0xgmcn5Qnq4WoRGtTd1Z4bbC2Zl2q4jqDAutxWdtmEahmcN

OZoTpAjfN96eQReDYLHYkY9SmdjmclnXGo6SP2VHdlm+Xf5DU7E+0c1WNNb2fGN8

+XY29XLuesCppPyeCejMEgIIfIm6A0ltRtwdRHzqgLaY3o6Q6KTvMCQY2zEwKvx8

h1u5CLNpJ0yajbvaO41g4uKBtAPL+N9knsfnIqwG1r7emocrUbj3Nou9mPvtTVHr

r6ZRCmXbdhXTFL6ztLEGYt4wYwvJfKXlgk+3LFECffw0LpjUXEJVtzb//eI4rEyq

J99exvMzQJ5ELLwpRT/Ehq4D7ngc5V/LGQvGNG5MUnzjDF5Ja5W56HcYRVCj8+CV

jHzOUMx1Ojzeb9L87dS+neATWLr+26kMBALr7lEi37483oLQcD5W4bKspQmMdOJb

ED8MEVTd1V6/lTfcBRiHmEdHazV6OnxZsriXQ6MQtnS5WYKjaCwnv2QfUAtfspeO

tGeIalZIdY/MpABHnmhOQZc5rRXrsEU028zmD52OXTXVfnklhhZjHm9QOX6D4fM3

kQIDAQAB

—–END PUBLIC KEY—–

—–BEGIN PUBLIC KEY—–

MIIEfDANBgkqhkiG9w0BAQEFAAOCBGkAMIIEZAKCBFsAuwkH5cn5zS75ZQpdViD/

L5gUpjnJXJL1rWB0toEICF58mkjpR8DGR+Nl3IXgyjSdKprFUU7pVhO5kmlgiId/

VqbBQZdwKaLxi4oeg4zzVQ7ACwanU1eYqOCNoAsrdcuWkytnPUcLRC3VtE5POp1n

skiPiKNt4aWvzXw61+o+ROEQhKcsYaB3Xu34X1HPxI1HSFhPLxuj20Gfiu3Aol3r

mGdxLWa/sVbkYzyinocrVRl09+Tys0JYq1hc+q6ZR3fN1wOqOQm7dlksmPLDAhIi

9AFyKPrdiLc30kpMP3dpZT/IilkRebcrlufiDgXpAij2t6zzHC5cjn4eCOV80kzJ

qgw8oMAww0K2jvhwTWlRkvvAWtkbHUL9VRX69NFAJOuAPsHNv7ScWiy4EW4KxlFd

zR0B6hzsOc/bo0ns5ffrtOFPao1yW7h4BqE8AYpENwKmygQCh+e211Gd0ABD4131

nNYuZokyYXLLEuzwEjzJlw0bKbwn6suVPA8WAa53iy43/5LWQFfWB3AK8qolJ6ck

vyNLJiMtMa1Q+K3pcRndfQpLMsI19ZZyz67Rh0T+QqDt2XQ5gT4gnmPlc2wB3Y7X

2XoZHQZ8FRgYxhS2Szurmn/70NeZEq6p4Zr+yj0FqEjNvR1ooUz5pwJ6iJSmXRtN

ifaBHKhmc4l5ZIUOUkhtsQ1bmsII092gtLPrLkU7hC1hG9vSzUEh6myLs/pqIKTj

x+s+tHqF34XuvNMJOAcv7dXIiQ0QqfG1bFFP6WItwNyeRRGVIkik6GZuAe3lXV5d

bcKr+ID6pZBeI+yN6y+ugX900WZHKZCfSWvAEQDDZW7TCe0sBQpq083B1GVQOg9t

3MM43PqdYrVgH0fRYa6YJ0SrvhFEIjaevszmOYo+eE5P3GHuL4ty45LrkE91qTWk

fYexEQ0QhCsmBFCu+oX/EI6NpAm636zoc9qPZScZBgIAStYCJJt6pIzDr3tq0BFR

oA3CklsFrKloDgx3rBZgNJk4lpWd9kihNRq7EzI8Y/YbAA0SlgkfXj6/4s0B0ODi

2xirUJzhzQnJuvXFdirwoRpHglMtIOhmfy0fMnvorDbmxGyMVM4n44nGLLrqaZj1

+8QWi9PixPNWgznPBeQaT7q78IPooWn9H/efJ2Rb602iW8H9NSbp/Mt2+Qa4O2Cg

ATymvrRG6oyCgNF5L1fUpGQNQpD3PzSyrTdyjEIabjPpPD+doXPq3y+sEYvWVwDc

96SwVSB7oZ3Bj4/tW7IJ4FhPzXcrBl0RsdURHHhJsHPHSQH6QRtebKcc+3TemhN5

CcXjHmETcB0a0FJ6DXNm4iQZx+t/q8F0ZYnBGhR7aAYu5wl5ofJxGFTQkc5KisYh

B6XogfPM7GT5Zw2B7omiXiGHKALXerzQP831+gL8Zso6ZIWGM3F+PJqQarfn0wnT

xQ264rjtnSKnSkfaDRGxpBYyMDF3CxMPHYsmv7K5lF4be5ASK64VexloUQIDAQAB

—–END PUBLIC KEY—–